Pierwszego września 2021, HPE ogłosiło przejęcie firmy Zerto, działającej w branży zarządzania i ochrony danych w chmurze. Przejęcie ma pozycjonować platformę HPE GreenLake na szybko rozwijającym się rynku ochrony danych. Zerto jest wiodącą na rynku technologią ochrony danych, która pomaga klientom odzyskiwać dane w przeciągu kilku minut od ataku „ransomware”. Już wkrótce rozwiązanie to dostępne będzie również jako usługa poprzez HPE GreenLake i konsolę Data Services Cloud Console.

Wyzwania dzisiejszego świata i ewolucja podejścia do ochrony danych

Ataki cybernetyczne, klęski żywiołowe, błędy ludzkie czy awaria w obiekcie. Na wszystkie te okoliczności firma Zerto (należąca do Hewlett Packard Enterprise) przygotowała unikatową technologię, tzw. ciągłą ochronę danych opartą o rejestrowanie w dzienniku zmian (ang. journal), niezrównane możliwości odzyskiwania zwirtualizowanych i skonteneryzowanych aplikacji od brzegu sieci do chmury. Co więcej, dzięki ujednoliconemu, skalowalnemu i zautomatyzowanemu zarządzaniu danymi w ramach platformy Zerto możesz błyskawicznie przenosić obciążenia i dane między różnymi ośrodkami w chmurze publicznej.

Wraz z pojawieniem się nowych wyzwań i wzrostem ryzyka wystąpienia tych „starych”, kardynalnie zmieniło się podejście do ochrony i zabezpieczania systemów oraz danych. Chyba największym obecnie wyzwaniem jest potrzeba ochrony danych rozporoszonych zarówno w wielu warstwach tradycyjnego stosu technologicznego, jak też wielu różnych lokalizacji. Dziś nie zabezpieczamy już tylko tego, co jest w naszym centrum przetwarzania danych, ale też w różnych ośrodkach wielu dostawców chmury publicznej oraz na brzegu sieci (tzw. „Edge to Cloud”)

Wymieńmy kilka podstawowych wymagań, z jakimi mierzą się dziś zarządzający systemami IT:

- Ciągły dostęp do danych aplikacji bez względu na ich lokalizację

- Pewność odzyskania danych bez względu na wielkość i złożoność systemów

- Błyskawiczne, liczone w minutach czy nawet w sekundach odzyskanie danych

- Ochrona danych skupiona wokół aplikacji, bez względu na platformę sprzętową na której rezydują

- Prostota zarządzania i utrzymania znana z rozwiązań konsumenckich

- Stworzone z myślą o hybrydowym IT i wielochmurowości (tzw. „multi-cloud”)

Pojęcia takie jak: docelowe punkty odzyskiwania (RPO) czy docelowe czasy odzyskiwania (RTO) powinny być już dzisiaj znane większości administratorów oraz menedżerów IT. Coraz częściej sami właściciele biznesów czy liderzy organizacji są świadomi ich wagi, gdyż ma to bezpośredni związek z ciągłością działania przedsiębiorstwa czy organizacji.

Dla przypomnienia, RPO mówi nam, na jak długi okres wstecz firmy czy instytucje mogą sobie pozwolić na utratę danych (np. kilka sekund, minut, godzin, dni, w ogóle nie możemy sobie pozwolić na utratę danych itp.)?

Z kolei RTO mówi jak długo może firma czy instytucja czekać na odtworzenie danych po awarii (np. kilka sekund, minut, godzin, dni, nasze systemy muszą działać ciągle itp.)?

Idealnym, a wręcz oczekiwanym stanem jest, aby obie powyższe wartości wynosiły „0” czyli nasze aplikacje działały bez żadnego przestoju i nigdy nie dochodziło do utraty nawet jednego bajta danych. Niestety, w świecie rzeczywistym osiągnięcie tego stanu jest praktycznie niemożliwe lub związane z gigantycznymi kosztami. Stąd też pojawiła się potrzeba nowatorskiego rozwiązania, które przy stosunkowo niewielkim koszcie (w porównaniu do potencjalnych strat wynikłych z utraty danych i dostępności do nich) będzie w stanie możliwie najbardziej przybliżyć nas do tego idealnego scenariusza.

Bardzo prostym sposobem uświadomienia sobie ile kosztuje niechciany przestój systemów IT czy utrata danych jest odpowiedzenie sobie na jedno kluczowe pytanie – ile będzie kosztowało naszą firmę czy instytucję w PLN przestój IT przez np. 1 godzinę, 1 dzień, 1 tydzień itp.?

W jakich obszarach może nam pomóc Zerto?

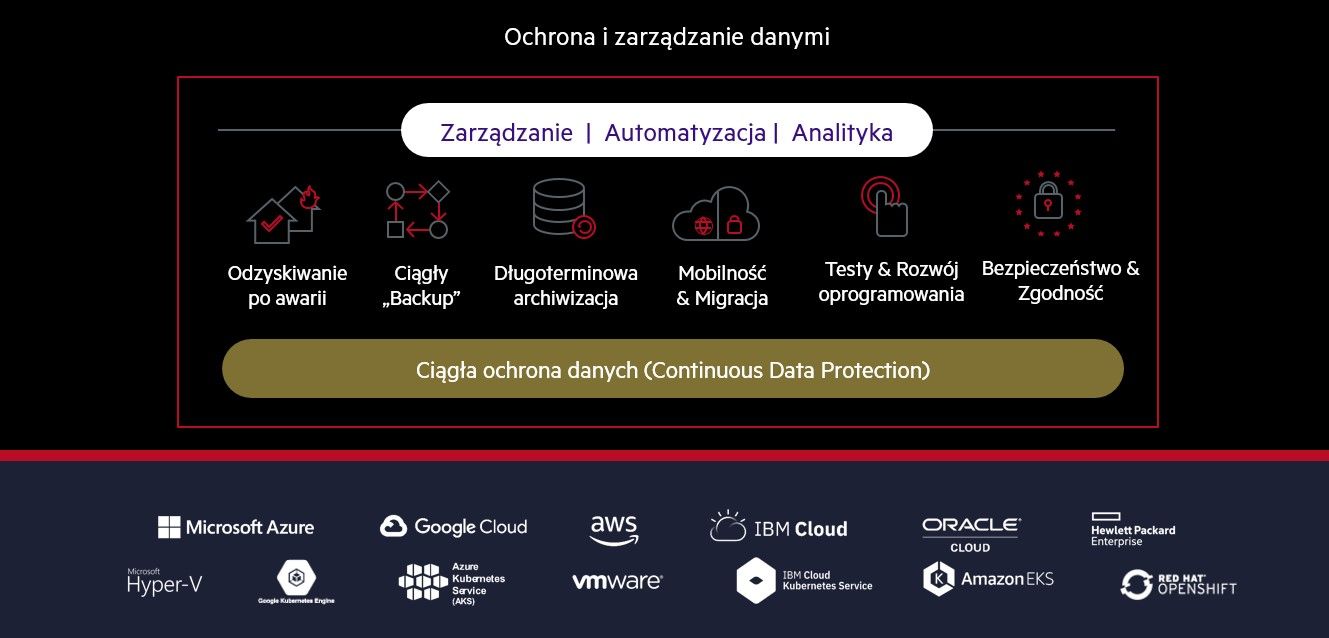

Rozwiązanie technologiczne stworzone przez Zerto spisuje się doskonale w takich zastosowaniach jak: przywracanie systemów po awarii, odtwarzanie utraconych danych, ale też długoterminowe przechowywanie kopii zapasowych, archiwizacja, jak również migracja danych czy testowanie zarówno scenariuszy przywracania i rozwoju oprogramowania.

Zerto zapewnia możliwość bezproblemowego wdrożenia i skalowania ochrony oraz odzyskiwania po awarii sprzętowej czy utracie danych, od brzegu sieci aż do chmury publicznej. Przy najniższych w branży docelowych punktach odzyskiwania (RPO) i docelowych czasach odzyskiwania (RTO) możliwe jest osiągnięcie niemal zerowej utraty danych i przestojów aplikacji.

Co wyróżnia Zerto

- Najkrótsze RPO – liczone w sekundach

- Najszybsze RTO – odzyskanie po awarii nawet w przeciągu kilku minut

- Ochrona całego środowiska i aplikacji, też w chmurze publicznej

- Możliwość odtworzenia zarówno całego środowiska jak i pojedynczych plików

Architektura rozwiązania

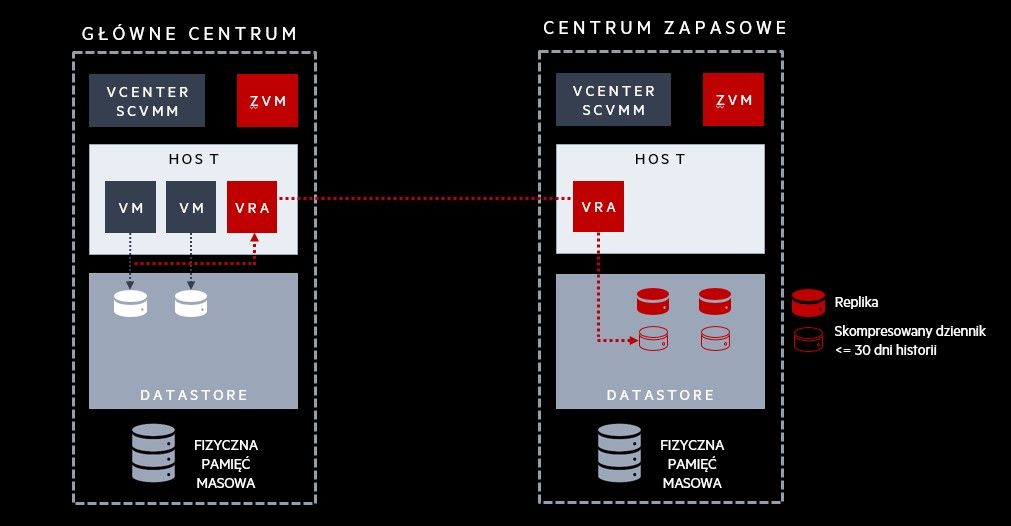

Rozwiązanie Zerto jest zupełnie niezależne od jakiegokolwiek sprzętu czy systemu do przechowywania danych. Działa na poziomie wirtualizatora (VMware vSphere i Microsoft Hyper-V) oraz w środowiskach wiodących dostawców chmury publicznej jak AWS, MS Azure czy GCP, jak też tych obsługiwanych przez Kubernetes. Podstawowe elementy tworzące całe rozwiązanie to:

- Zerto Virtual Manager (ZVM) – centralny interfejs zarządzający dla koordynowania replikacji i odzyskiwania, wdrożony na jednej wirtualnej maszynie z systemem operacyjnym Windows VM, wystarczy jedna maszyna na ośrodek vCenter czy SCVMM. „Zerto Virtual Manager” musi mieć dostęp do do serwera vCenter/SCVMM poprzez użytkownika z poziomem dostępu administratora. Aktualizując serwer vCenter/SCVMM należy się upewnić, że profil użytkownika wykorzystywany przez ZVM jest zachowany w hierarchii użytkowników i uprawnień.

- Virtual Replication Appliance (VRA) – architektura typu “Scale-out” składająca się z jednej instancji VRA dla każdego hosta vSphere/Hyper-V wykorzystująca min. 1 vCPU, 4GB RAM, 12GB pojemności dyskowej oraz 1 adres IP dla ciągłej replikacji maszyn wirtualnych na poziomie blokowym, bez wykorzystywania kopii migawkowych i bez wpływy na wydajność całego środowiska. Dla zapewnienia odpowiednich zasobów CPU i pamięci RAM najlepiej skorzystać z przewodnika „Zerto Scale and Benchmarking Guidelines”.

- Virtual Protection Group (VPG) – grupa wielu wirtualnych maszyn zapewniająca zgodność aplikacji dla celów odtwarzania bez względu na to, na jakich różnych hostach, klastrach, pamięciach masowych te maszyny się znajdują, wspierająca takie mechanizmy jak: HA, vMotion czy Storage vMotion

- vDisk & Journal vDisk – replika danych zmagazynowana w formie vDisk w docelowym środowisku vSphere czy Hyper-V wraz ze skompresowanym dziennikiem zmian każdego vDisk celem zapewnienia punktów odzyskiwania w czasie, przeciętnie zajmująca 7-10% dodatkowej przestrzeni. Wymagane jest min. 20GB wolnej przestrzeni dyskowej.

W chmurze publicznej Azure i AWS mamy dodatkowo następujące elementy:

- Azure Zerto Cloud Appliance (ZCA) – połączenie ZVM & VRA wdrożone na instancji Windows Azure D3 v2 VM, magazynujące replikę danych na koncie “storage”, wraz z prekonfigurowanymi szablonami maszyn wirtualnych, które są tworzone dopiero w sytuacji rzeczywistego odzyskiwania po awarii.

- AWS Zerto Cloud Appliance (ZCA) – połączenie ZVM & VRA wdrożone na instancji Windows AWS m4.xlarge, magazynujące replikę danych w repozytorium S3, wraz z prekonfigurowanymi szablonami instancji, które są tworzone dopiero w sytuacji rzeczywistego odzyskiwania po awarii.

Architektura Zerto w środowisku zwirtualizowanym

Pewność odzyskania danych po awarii i atakach typu „ransomware”

Dzięki unikatowej i nowatorskiej technologii Zerto stanowi wiodące w branży rozwiązanie do ochrony przed atakami typu „ransomware”, gdzie użytkownicy mogą w szybki i prosty sposób odzyskiwać dane po ataku i przywrócić działanie swoich aplikacji, bez względu na lokalizację.

Odtwórz systemy i odzyskaj dane w ciągu kilku minut od momentu ataku

Jednym z największych kosztów ataku „ransomware” jest przestój spowodowany utratą dostępu do kluczowych danych i systemów. Skrócenie przestoju do czasu liczonego w minutach praktycznie eliminuje te koszty.

Przywróć dane do stanu na kilka sekund przed atakiem

Utrata danych może bezpośrednio przekładać się na utratę własności intelektualnej, produktywności i przychodów. Zapobiegaj utracie danych z okresu liczonego w dniach czy godzinach, umożliwiając przywrócenie ich do stanu na kilka sekund przed atakiem.

Niższe ryzyko dzięki natychmiastowym, nieprzerwanym testom

Plan odtwarzania po ataku jest tak dobry, jak zdolność do jego pomyślnej realizacji. Testowanie planów odtwarzania po ataku bez zakłócania funkcjonowania środowiska produkcyjnego pozwala wykonywać testy często, w dowolnym momencie. Zyskaj pewność, że wszystko zadziała, dzięki szybkiemu testowaniu zarówno przełączania awaryjnego, jak i samego odtwarzania.

Podsumowanie

Zerto pozwala organizacjom na przyspieszenie transformacji IT poprzez pojedynczą, skalowalną platformę do zarządzania danymi w różnych chmurach (w tym publicznych) oraz ochronę, która oszczędza czas i pieniądze przez automatyzację i upraszczanie eksploatacji, narzędzia konsolidujące, ja również możliwość precyzyjnego odzyskiwania. W 100% programowa technologia ciągłej ochrony danych Zerto (Continious Data Protection) oraz odzyskiwanie przez rejestrowanie w dzienniku nie mają sobie równych w branży gwarantując:

- Najszybsze czasy odzyskiwania po awarii utrzymując ciągłość działania aplikacji

- Ochronę przed skutkami „ransomware” i atakami hakerskimi

- Jednolite doświadczenie użytkownika bez względu na sprzęt czy chmurę

- Bazę dla usługi „Disaster recovery”

- Płynną mobilność aplikacji w środowiskach hybrydowych i wielochmurowych

Demo – online i na żywo w Warszawie!

Sprawdź jak działa Zerto oraz przekonaj się, jak łatwo można zapewnić niezmienność kopii zapasowych i odporność na ransomware. Zobacz krótki film demonstracyjny. Dla polskich firm istnieje również wyjątkowa możliwość „własnoręcznego” wypróbowania tego rozwiązania w Centrum Kompetencyjnym HPE w Warszawie, które może udostępnić środowisko demonstracyjne zarówno dla klientów jak i partnerów HPE.

Przetestuj Zerto samemu

Co więcej, już dziś dostępna jest za darmo wersja ewaluacyjna oprogramowania Zerto, która upoważnia do zapewnienia ochrony dla 10 maszyn wirtualnych przez rok. Do pobrania tutaj.

Powyższy artykuł jest przedrukiem ze strony hpe.com przygotowanym przez Piotra Drąga – HPE Storage Category & Data Services Business Development Manager for Poland